В настоящее время растет угроза атак и взломов сайтов как крупных, так и небольших компаний.

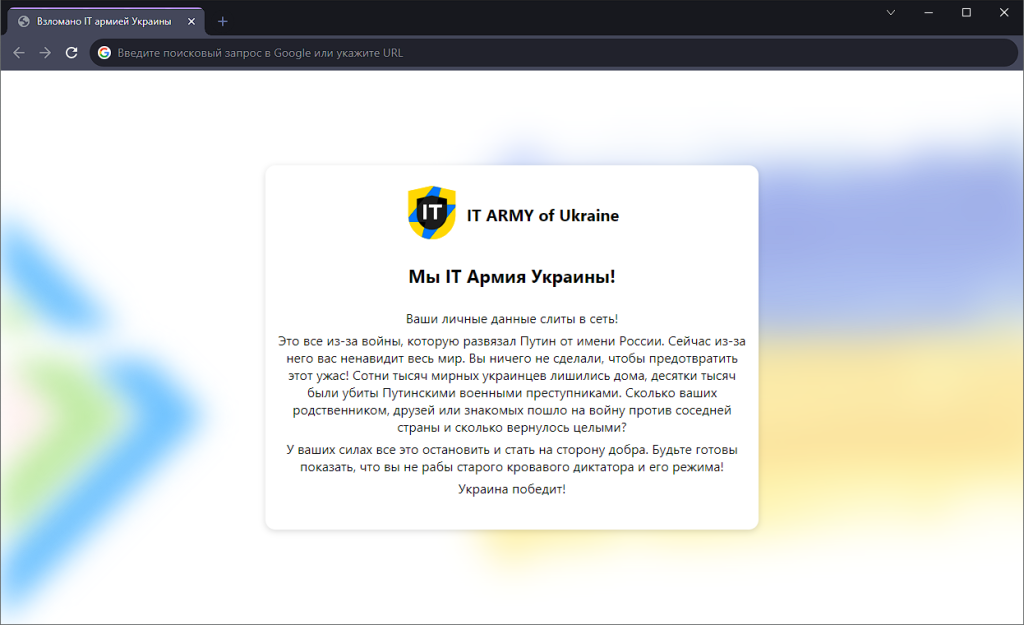

26.05.2023 был проведен массовый дефейс веб-серверов национального сегмента РФ сети интернет. В качестве цели атаки выступала CMS Bitrix. В ходе расследование было установлено, что массовые взломы были проведены загодя, в начиная с 2022 года через известные уязвимости, включая CVE-2022-27228. Злоумышленником был установлен бэкдор, позволяющий создавать произвольные файлы и вызывать команды ОС. 26 мая в районе 14:00 бэкдору была дана команда на замену главной страницы сайта. Техническое описание атаки было опубликовано по на форуме разработчиков (Тема от 28.06.2022 "Взломаны сайты в честь дня конституции украины" пополняется новыми случаями взломов).

Пример взломанного сайта, источник: telegra.ph/hck-bx-0526-05-26

Часть веб-проектов использует CMS «1С-Битрикс». Часть – решения других вендоров. Часть – самописные сайты.

Точная причина взлома и ПО, через которое зашли хакеры – неизвестны. Важно понимать — ситуация не зависит от конкретного вендора и его софта.

Точкой входа могут быть необновленные: CMS, ecommerce-платформа, версии PHP, базы данных и другое серверное ПО. Но! Экстренного обновления – недостаточно.

Хакеры могли установить закладки и трояны в любой момент, пока вы использовали устаревший софт. И активировать их спустя месяцы и годы. Сайт может быть взломан без внешних признаков.

По данным компании "1С-Битрикс", взломанные проекты на «1С-Битрикс» не обновлялись длительное время. Или обновлялись нерегулярно. Компания "1С-Битрикс" внимательно наблюдает за ситуацией и подготовила ключевые рекомендации:

Произвести установку последних обновлений CMS и любого другого ПО из критической инфраструктуры вашего сайта.

Выполнить аудит безопасности всего комплекса ПО, связанного с сайтом. Есть много способов взломать веб-проект.

Обращаться в техподдержку вендора. Вне зависимости от активности вашей лицензии. Если уровень вашей лицензии включает обращения с режимом 24/7 – задействуйте их для ускорения процесса.

Самописный код — потенциальная угроза взлома. Обязательно проверить все элементы с «ручной сборкой». Атака и заражение могут начинаться оттуда.

Привести сайт в соответствие рекомендациям от команды CyberOK. Если им следовать – риск взлома минимальный.

Зачастую взломанные сайты восстанавливаются из резервной копии, но это не решает проблему, поскольку восстанавливается и бэкдор, что дает возможность злоумышленнику повторить атаку. Кроме того, если уязвимость не была устранена, злоумышленники могут снова взломать сервер и установить модификацию бэкдора, что наблюдается в настоящий момент.

Целью атакующих являются:

● Все не обновлённые версии «1С-Битрикс: Управление сайтом» (Bitrix Site Manager). Следует обратить внимание, что после окончания срока действия лицензии, обновление ПО не выполняется.

● Обновленные версии «1С-Битрикс: Управление сайтом» с незакрытыми уязвимостями.

● Обновленные версии «1С-Битрикс: Управление сайтом» с установленным бэкдором.

Компания Tonweb Agency занимается вопросами информационной безопасности веб-проектов с 2016 года. В настоящее время мы используем регламент "Рекомендации по применению компенсирующих мер и реагированию на атаки, связанные с CMS «1С-Битрикс: Управление сайтом»" от 01.06.2023 совместно с приобретенным ранее опытом, а именно:

1) Сдерживание (в случае невозможности обновления CMS);

2) Проведение профилактических мероприятий;

3) Для сторонних и/или незащищенных проектов успешно (но трудозатратно) применяем меры реагирования на успешную атаку.

● Перевод сайта на актуальную версию PHP 8;

● Установка, включение и настройка согласно рекомендациям модулей:

o «Проактивный фильтр (Web Application Firewall)»

o «Контроль активности»;

● Выполнение проверки WEB-приложения средствами «Сканер безопасности»;

● Закрытие доступа к некоторым файлам на уровне сервера;

● Проверка и включение логирование событий доступа к WEB-приложению (все типы access) и ошибок (error);

● Обновление серверного ПО.

Перечень работ по еженедельному обновлению «1С-Битрикс: Управление сайтом» до актуальных версий:

1) Развертывание проекта на тестовом сервере;

2) Установка обновлений CMS и модулей;

3) Комплексное (автоматизированное и ручное) тестирование и, при необходимости, корректировка интеграции сайта с CMS после обновления, внесение корректировок по интеграции в отдельную ветку для дальнейшего автоматизированного переноса в основную ветку (средствами VCS), а также тестирование проекта после внесения таких корректировок;

4) Перенос изменений на основной сервер и перенос корректировок интеграции, финальное тестирование.

В некоторых случаях сайт может быть заблокирован НКЦКИ по причине его взлома с последующим размещением противоправного контента и использованием злоумышленниками для проведения компьютерных атак на критическую информационную инфраструктуру Российской Федерации в соответствии со статьей 5 Федерального закона № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации», пунктом 5.1 Приказа ФСБ России от 24.07.2018 г. № 366 и пунктом 9 Правил централизованного управления сетью связи общего пользования, утвержденных постановлением Правительства Российской Федерации от 12 февраля 2020 года № 127. Блокировка применяется до момента фиксации НКЦКИ факта удаления противоправного контента.

В этом случае, после устранения дефейса, бэкдора и уязвимостей передаем информацию команде Национального координационного центра по компьютерным инцидентам.

Блокировка сайта Роскомнадзором осуществляется на следующий день после отправки уведомления, а вопрос разблокировки рассматривается в течение 30 дней (за это время сайт может полностью пропасть из индекса поисковых систем, что сведет результат работы SEO-специалистов к нулю), поэтому критически важно не допустить блокировку Вашего сайта.

Заполните форму либо позвоните

+7 900 453-25-52.

Мы с удовольствием пообщаемся с

вами, обсудим задачу и подготовим коммерческое предложение.

Продолжая пользоваться данным сайтом, вы подтверждаете свое согласие на использование файлов cookie в соответствии с политикой конфиденциальности.